מתקפת הסייבר opisrael# 2015: האקרים מבטיחים פגיעת "שואה דיגיטלית" בישראל

מאת:

מערכת Telecom News, 29.3.15, 14:45

עדכונים שוטפים לאורך יום 7.4.15 ולאחר מכן על הפריצות ומהותן בתחתית הכתבה. ההאקרים הללו הם קיצונים מוסלמיים מרצועת עזה ומדינות כגון סוריה, מרוקו וסעודיה. הם לרוב מתנגדים לממסד ומושפעים מגורמי אסלאם קיצוניים וקבוצות טרור ובראשם דעא"ש, שמעודדים אותם לפגוע באתרים ישראליים. מובאות המלצות להתגוננות.

ההאקרים הללו הם קיצונים מוסלמיים מרצועת עזה ומדינות כגון סוריה, מרוקו וסעודיה. הם לרוב מתנגדים לממסד ומושפעים מגורמי אסלאם קיצוניים וקבוצות טרור ובראשם דעא"ש, שמעודדים אותם לפגוע באתרים ישראליים. מובאות המלצות להתגוננות.

מתקפת הסייבר נגד ישראל, שמכונה

opisrael# ומתקיימת זו השנה השלישית ברציפות ב- 7.4.15, תביא לפגיעה בהיקף של "שואה דיגיטלית"

(electronic holocaust) באתרי ממשלה, בנקים וחברות עסקיות. כך טוענים האקרים מקבוצת

AnonGhost המשויכת לאנונימוס.

בסרטון, שמפרסמים חברי הקבוצה, הם טוענים, שפגיעה נועדה לנקום על מעשיה של ישראל בפלסטינים במהלך מבצע "צוק איתן" בקיץ האחרון.

דניאל כהן, חוקר בתוכנית הסייבר של המכון למחקרי בטחון לאומי

: (INSS)"קבוצות אלו אמנם משייכות עצמן לאנונימוס אך למעשה ההאקרים, שפועלים תחת

opisrael ומנסים לפגוע באתרים ישראלים, הם קיצונים מוסלמיים מרצועת עזה ומדינות שונות במזה"ת כגון סוריה, מרוקו וסעודיה. הם לרוב מתנגדים לממסד ומושפעים מגורמי אסלאם קיצוניים וקבוצות טרור ובראשם דעא"ש המעודדים אותם לפגוע באתרים ישראליים.

ב-7.4.15 אנו צפויים לניסיונות להתקפות על אתרי ממשל רגישים ולחשיפת פרטי כרטיסי אשראי של ישראלים ברשת. יתכן כי יהיו ניסינות לבצע התקפות באמצעות שליחת דואר אלקטרוני והודעות

.sms לכן, יש להגביר מודעות ביום זה ולא להתפתות לפתוח הודעות מגורמים לא מוכרים או קבצים חשודים. כמו כן, יש לבצע שדרוג ועדכון של מערכות האבטחה ולהחליף את סיסמאות הגישה.

מי שתוקף את ישראל אלו בעיקר האקרים מהאזור הקרוב שלנו, הקשורים למאבק נגד ישראל ובפועל, אנו מזהים התארגנות לקראת התקפה בהיקף נרחב".

ד"ר

גבי סיבוני, ראש תוכנית הסייבר במכון למחקרי בטחון לאומי: "הטרור עימו מתמודדת ישראל כמו גם המערב אינו רק פיזי אלא עובר למרחב הקיברנטי. ישראל מתמודדת עם איומים אלה מצד ארגוני החיזבאללה וחמאס על בסיס יומי. רמת התחכום של מתקפות הסייבר עולה ובהדרגה מחייבת את ישראל לשפר את היכולות שלה כדי לספק מענה מתאים. כמובן שאיומים אלה אינם רק נחלתה של ישראל אלא גם ארה"ב ומדינות מערביות אחרות, שנמצאות תחת איום מתמיד מצד קבוצות אסלאמיות שונות וכמובן גם דעא"ש, שמנסה לפגוע בהם כנקמה על התקיפות מצד כוחות הקואליציה".

בשנים הקודמות היקף הפגיעה במהלך מתקפת

opisrael באתרים ישראלים היה שולי יחסית. אולם למרות זאת, מציינים אנשי המכון למחקרי בטחון לאומי, שיש להיערך כראוי ולא להקל ראש.

עדכון 2.4.15:

חברת אבטחת המידע והסייבר של מטריקס 2Bsecure מספקת מספר עצות להיערכות לקראת מתקפת הסייבר, שמטרתה המוצהרת היא כאמור ניסיון לפגוע באתרי אינטרנט ישראלים ע"י פגיעה בסודיות, זמינות או שלמות המידע ובכך לשבש את אורח החיים של תושבי ישראל ולזרוע בהלה. לגבי סוגי המתקפות:

ב

סבירות גבוהה ניתן למנות מתקפות מניעת שירות (כגון תשתיות מחשוב, הצפת קו תקשורת על מנת לגרום לנפילתו וכד'), מתקפות השחתה, בהן משנים את התוכן המוצג לגולשי האתר. מתקפות אלו הינן בעלות ערך תדמיתי גבוה, אך מסובכות יותר ליישום, והתקפות פנימיות, שמנצלות שימוש במידע שהושג מתוךהארגון המותקף, למשל ע"י פישינג. זוהי מתקפה קשה יותר לניטור ומתוחכמת הרבה יותר.

ב

סבירות בינונית ניתן למנות התקפות מסוג פרסום מידע חסוי (כגון כרטיסי אשראי, פרטי משתמשים ועוד). ייתכן שמידע שכבר הושג בעבר יפורסם ביום המתקפה כדי ליצור נפח נוסף למתקפה הכוללת.

להלן כמה

המלצות כלליות של 2Bsecure אך

על ארגונים לבצע הערכת סיכונים מתאימה ולקבוע מבעוד מועד את כלי ההתמודדות ואופי השימוש בהם.

- סיוע של ספקי שירות רלוונטיים (תשתיות תקשורת, פרסום אתרים). לספקי השירות יש בד"כ יכולת גבוהה יותר להתמודדות עם מתקפות בעלות נפח גדול. מומלץ לפנות אליהם ולסכם על איש קשר וסיוע בעת הצורך.

- שימוש בכלים המאפשרים אבחנה קטגורית לצורך חסימה חלקית במקרה של התקפה. למשל, זיהוי מקור הפניה ברמה גיאוגרפית וחסימה של תעבורה ממדינות עוינות ושימוש בכלים המזהים מקורות IP הידועים כעוינים.

- בחינה והקשחה של תשתית חיצונית החשופה למתקפות, כגון התקנת עדכוני אבטחה, גיבוי מערכות קריטיות והחלפת סיסמאות.

- שימוש בכלי ניטור: החיבור למערכות ניטור מאפשר לקבל תמונה מהירה על מצב המערכות ומאפשר להבחין בחריגות מנורמה, שתאפשרנה להסיק, שהארגון תחת מתקפה.

- מוכנות למענה לאירוע: הגדרת תפקידים מסודרת, רשימת אנשי קשר רלוונטיים והכנת נוהל בסיסי לטיפול באירוע תקלנה על ניהול האירוע בזמן אמת.

- העלאת מודעות העובדים בארגון לסיכוני אבטחה: מומלץ ליידע את העובדים על היתכנות המתקפה וכיצד הם יכולים לסייע להקטנת הסיכון באמצעות תשומת לב ודיווח על אירועים חריגים.

עדכון 7.4.15, 02:20: החלו פרסומים ברשת מטעם ההאקרים הללו. למשל: מספרי כרטיסי אשראי של ישראלים -

כאן.

עדכון 02:55: הודלפה

רשימת 30,000 חשבונות דואר אלקטרוני וסיסמאות -

כאן,

כאן,

כאן,

כאן,

עדכון 04:00: הודלפה רשימת 10,000 חשבונות בנק ותעודות זהות -

כאן.

עדכון 12:11: פה ושם נפרצים אתרים של ארגונים ישראלים שונים וחברות פרטיות, לא מפורסמים במיוחד, למשל -

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או

כאן, או אתר news24.co.il

כאן, או אתר מעבדה בטכניון -

כאן, או אתרים אחרים בטכניון

כאן ו

כאן, או האתר של הבלוגר

עומרי חיון כאן או אתר מועצת שהם

כאן. רשימת אתרים נוספים שנפרצו נמצאת גם

כאן.

להלן תמונת מסך אחת מני רבות באתרים הללו שנפרצו:

עדכון 13:08

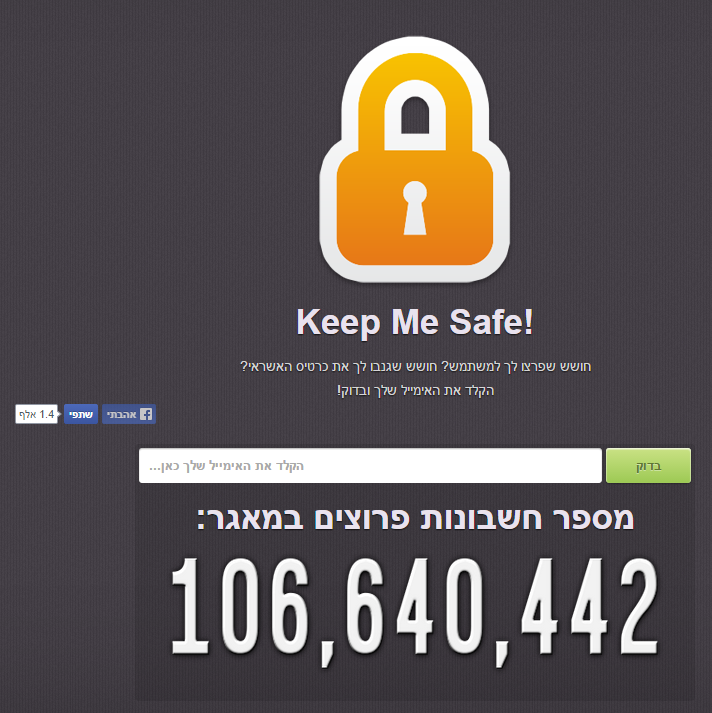

עדכון 13:08: ניתן לבדוק אם כתובת המייל נפרצה באמצעות האתר הייעודי לכך -

כאן. האתר הזה מתעדכן גם היום ומועלים בו 30,000 הכתובות שנפרצו כפי שדווח לעיל + כ-90,000 כתובות נוספות. ס"ה הועלו אליו היום

123,985 כתובות חדשות פרוצות.

עדכון 13:57

עדכון 13:57: סקיורנט סולושנס מקבוצת אמן, בשילוב עם חברת סנסיי לאיסוף וניתוח מודיעין סייבר הקימו חמ"ל מיוחד לקראת קמפיין התקיפה הנוכחי ומספקים שירותים ללקוחות באיסוף מידע וניתוח התראות בזמן אמת.

הנה מספר נתונים שנאספו עד כה:

כמות המשתתפים בעמודי האירוע השונים עומדת כרגע על כ-5,200 פעילים (

כמות משתתפים נמוכה בכ-50% בהשוואה לזו של קמפיין ה-7.4.14, אז השתתפו כ- 12,000 גורמים אנטי-ישראליים). מניתוח, שבוצע על 3 עמודי האירוע המובילים ב-

Facebook, אליהם הוזמנו כ-11,000 גורמים, עולה, שמרביתם לא נענו להזמנה להשתתף במתקפת הסייבר.

עיקר הפעילות האקטיביסטית לקראת הקמפיין מתמקדת בינתיים בהשחתת אתרים פרטיים לצד הדלפות של כתובות דוא"ל, סיסמאות ופרטי כרטיסי אשראי. 2 החברות מעריכות, שמרבית התוקפים הם בגילאי 24-18, דוברי ערבית ומשתמשים בכלי תקיפה מוכרים הזמינים להורדה ברשת.

עדכון 8.4.15, 00:51: בתגובה למתקפות לעיל הודלף מסד נתונים המכיל את פרטי כל תושבי רצועת עזה והרשות הפלסטינית ביהודה ושומרון (יותר מ-4 מיליון רשומות) -

כאן, ע"י האקר מקבוצת Israeli Elite Force. הותקף גם ע"י האקרים ישראלים אתר opisrael עצמו -

כאן.

עדכון 13.4.15, 17:54: ההאקריםהפלסטינים AnonGhost

טוענים, שהם נתנו תרומות לארגונים פלסטיניים באמצעות כרטיסי האשראי הישראליים הגנובים, אם כי ההודעה היא ללא הוכחות או צילומי מסך ויתכן שהיא תעמולה.