נחשפה יכולת השתלטות מרחוק על מערכת חלונות באמצעות פרצת BlueKeep

מאת:

מערכת Telecom News, 10.7.19, 14:22

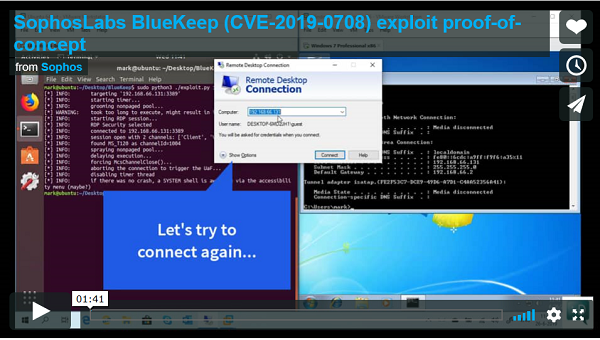

לא פורסמה הוכחת ההתכנות לקהל הרחב מתוך זהירות. אולם, פורסם וידאו הדגמה מתוך תקווה, שהוא יניע אנשים וארגונים לבצע עדכון דחוף של שרתים ונקודות קצה. מיקרוסופט רואה ב-BlueKeep פרצה קריטית עד כדי כך, שהיא נקטה בצעד יוצא דופן.

Sophos

לא פורסמה הוכחת ההתכנות לקהל הרחב מתוך זהירות. אולם, פורסם וידאו הדגמה מתוך תקווה, שהוא יניע אנשים וארגונים לבצע עדכון דחוף של שרתים ונקודות קצה. מיקרוסופט רואה ב-BlueKeep פרצה קריטית עד כדי כך, שהיא נקטה בצעד יוצא דופן.

Sophos, שעוסקת בהגנה על רשתות ונקודות קצה, הציגה הוכחת היתכנות להשתלטות על מחשבים על בסיס פרצת

BlueKeep, שפירסמה מיקרוסופט.

צוות המחקר ההתקפי של

Sophos פיתח כלי לניצול הפרצה, שיש לו משמעות חמורה לאור הדו"חות, שהתפרסמו לאחרונה והזהירו, שמספר שרתי ה-

RDP (בעלי פרוטוקול גישה מרחוק) ברשת, שאינם מעודכנים, עודנו גבוה מאוד, וזאת למרות אזהרות גופי ממשל ומומחים הטוענים, שהפרצה עלולה לפגוע במחשבים הרצים על חלונות

XP, חלונות 7,

Windows Server 2003 ו-

Windows Server 2008.

Sophos לא תפרסם את הוכחת ההתכנות לקהל הרחב מתוך זהירות, אך החברה פרסמה וידאו הדגמה מתוך תקווה, שהוא יניע אנשים וארגונים לבצע עדכון דחוף של שרתים ונקודות קצה

.

מ-

Sophos נמסר, שאם מישהו יצליח לייצר נשק על בסיס הוכחת ההיתכנות הזו, כל מכשיר, שמכיל עדיין את

BlueKeep, יהפוך בין רגע למטרה לפריצה עבור תוקפים, שיוכלו להזריק קוד זדוני או לבצע פעולות עוינות אחרות המתאפשרות על מחשב בשליטה.

הפרצה שהודגמה מבוצעת ללא קבצים (

fileless) כלל, והיא מספקת שליטה מרחוק על המערכת מבלי להפעיל קוד זדוני. התקיפה גם אינה דורשת הפעלה של

session במערכת המטרה.

פיתוח הפרצה החל באמצעות

Reverse Engineering, שבוצע על עדכון האבטחה האחרון, שפרסמה מיקרוסופט. מיקרוסופט בעצמה לא פרסמה מידע אודות

BlueKeep לחברות הנמצאות בתוכנית ה-

MAPP, אלא הסתפקה בשליחת הודעה המבקשת לבצע את העדכון בדחיפות גבוהה.

מיקרוסופט רואה ב-BlueKeep פרצה קריטית עד כדי כך, שהיא נקטה בצעד יוצא דופן: פרסום עדכונים עבור גרסאות של מערכת ההפעלה, שכבר הגיעו אל "סוף חייהן" ואינן מקבלות בדרך כלל עדכונים, כגון חלונות

XP.

מספר חוקרי אבטחה כבר פרסמו הוכחות היתכנות, אולם אלו הראו רק כיצד ניתן לגרום לקריסה של מערכת חלונות (שגיאת מסך המוות הכחול). שגיאה זו נמשכת רק עד אשר מבצעים אתחול למערכת, ותקיפה כזו תוגדר, למעשה, כמתקפת מניעת שירות (

DoS).

על פי הטכניקה, שפיתחה

SophosLab, לאחר הרצת קוד הפריצה, התוקף יכול להריץ

command shell על גבי מסך הכניסה למערכת החלונות. הדבר מתאפשר כתוצאה מהאפשרות להחליף קובץ הפעלה בשם

utilman.exe (חלק ממערכת ההפעלה) ברכיב פקודות ה-

shell -

cmd.exe.

הקוד של

utilman אחראי, בין היתר, להפעלה ונטרול של מאפייני הנגישות בחלונות. ניתן לגשת אל המאפיינים האלה באמצעות לחיצה על אייקון במסך הכניסה, אפילו עוד בטרם הזנת סיסמא. מאחר של-

Utilman יש הרשאת גישה ברמת מערכת (

SYSTEM), באמצעות החלפתו התוקף מקבל את אותה רמת הרשאה, ואת היכולת להריץ פקודות.

על היכולת להפעיל סביבת

command shell עם הרשאות

SYSTEM נכתב בבלוג של

Sophos: "זה אמנם גרוע, אבל הכלי בו עשה שימוש הצוות של

Sophos כדי להפעיל את הפרצה (

rdpy framework) מאפשר גם לייצר אינטראקציה של

RDP (פרוטוקול גישה מרחוק), כגון הדמיה של לחיצה על מקשים. במאמץ לא רב, תוקף יכול לבצע אוטומציה של שרשרת התקיפה המלאה, כולל הקלדה סינתטית של פקודות ל-

shell".

האוטומציה הזו מאפשרת ליצור התקפות, שתרוצנה בקצב גבוה מול כל מערכת בעלת חיבור לרשת. המתקפה לא תפעל על מכשירים מעודכנים, אבל בהתקפות מסוג זה התוקפים אינם בררניים, והם מסתמכים על כך, שאחוז מסוים מהמכשירים יהיה פגיע.

החברה ממליצה לעדכן את מערכות חלונות בדחיפות, ולסגור כל פיירוול החושף

RDP (פרוטוקול גישה מרחוק לשולחן עבודה) אל האינטרנט.

לינק למחקר ולווידיאו –

כאן.